VLAN-Tagging und Switch-Architektur: Grundlagen für erfolgreiche Netzwerke bei esonic.net

VLAN-Tagging und Switch-Architektur — zwei Begriffe, die Sie vermutlich schon gehört haben, wenn Sie Netzwerke planen oder betreiben. Aber was steckt wirklich dahinter und wie setzen Sie diese Konzepte praktisch um, sodass Ihr Netz sicher, performant und skalierbar bleibt? In diesem Beitrag erklären wir, wie VLANs funktionieren, wie Tagging auf Trunks implementiert wird und warum eine gut strukturierte Switch-Architektur den Unterschied zwischen einem stabilen Netzwerk und einem täglichen Support-Desaster macht.

Warum VLAN-Tagging so wichtig ist

Das Prinzip ist simpel: VLAN-Tagging trennt logische Netzwerke über dieselbe physische Infrastruktur. Praktisch heißt das, dass Sie Arbeitsplätze, Gäste, IoT-Geräte oder Server in getrennte Broadcast-Domänen packen können, ohne extra Kabel oder Switche aufstellen zu müssen. Der übliche Standard hierfür ist IEEE 802.1Q. Ein Frame bekommt ein Tag, das die VLAN-ID (VID) überträgt. Die Switch-Architektur bestimmt dann, wo Frames getaggt, enttaggt oder geroutet werden — und das hat unmittelbare Auswirkungen auf Sicherheit, Performance und Betriebskomplexität.

Wenn Sie Ihr Verständnis von Netzwerken vertiefen möchten, lohnt sich ein Blick auf unsere Rubrik Netzwerktechnik und Protokolle, die grundlegende Protokolle und praktische Beispiele bündelt. Dort finden Sie ausführliche Erklärungen zu Schichtenmodellen, Switching-Mechanismen und typischen Fehlerquellen sowie pragmatische Hinweise, wie sich theoretische Konzepte in der täglichen Praxis umsetzen lassen, ohne dass Sie stundenlang konfigurieren oder rätseln müssen.

Für die konkrete Optimierung von Prioritäten und Durchsatz sollten Sie außerdem die Seite zu QoS-Konzepte und Traffic-Shaping im Netz lesen. In diesem Beitrag werden Mechanismen wie DSCP-Marking, Queuing-Strategien und Rate-Limiting praxisnah erläutert, sodass Sie verstehen, wie VLAN-Tagging und QoS zusammenwirken, um Sprach- und Videodienste stabil zu halten, ohne andere Anwendungen unnötig zu beeinträchtigen.

Und wenn Inter-VLAN-Routing oder dynamische Pfadwahl relevant für Ihre Architektur sind, hilft der Beitrag Routing-Protokolle und dynamisches Routing weiter. Dort werden Protokolle wie OSPF, EIGRP und BGP sowie moderne Einsatzszenarios beschrieben, sodass Sie fundiert entscheiden können, wo Routing im Netzwerk stattfinden sollte und wie Sie Redundanz und Skalierbarkeit sicherstellen.

Kernbegriffe kompakt

- Access-Port: Anschluss für Endgeräte, trägt normalerweise genau ein ungetaggtes VLAN.

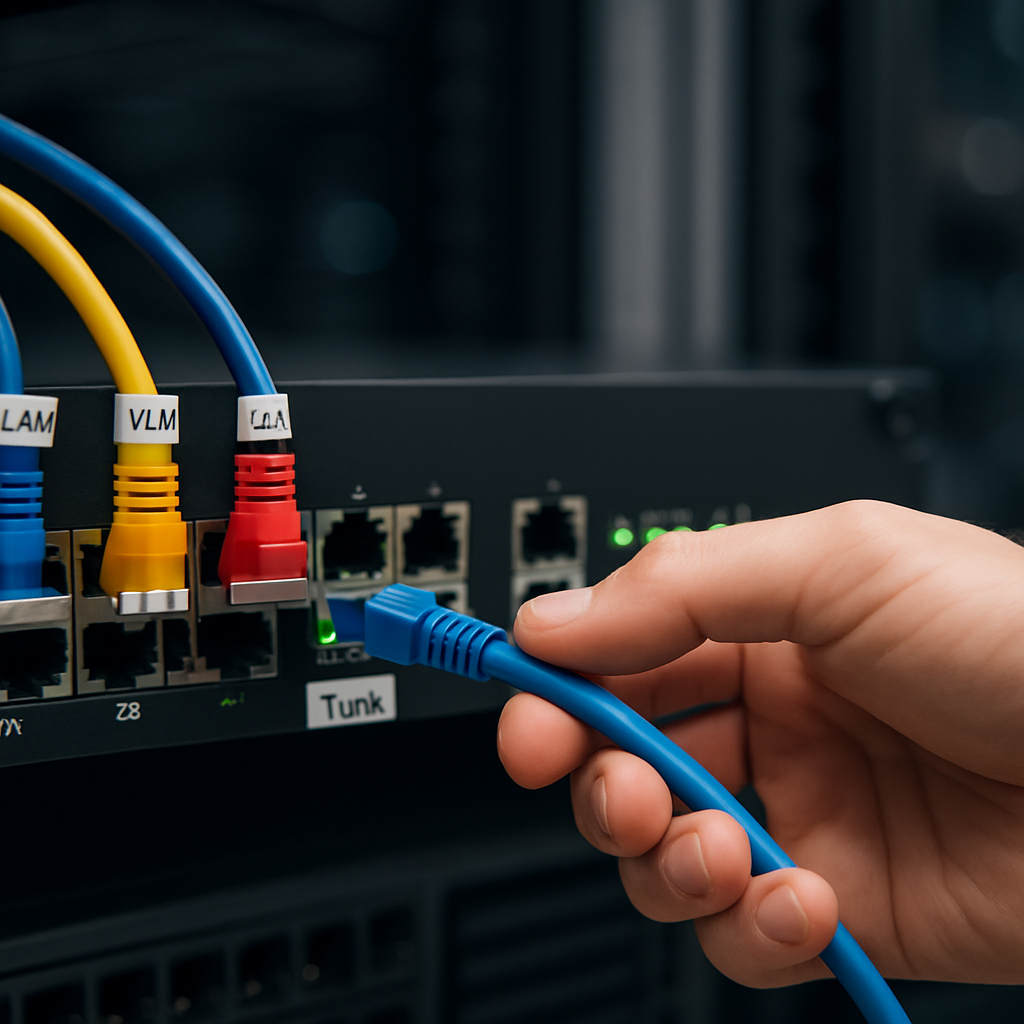

- Trunk-Port: Transportiert mehrere VLANs und taggt Frames mit 802.1Q.

- Native VLAN: VLAN, dessen Traffic auf einem Trunk ungetaggt bleibt (Vorsicht, Sicherheitsrisiko).

- VLAN-ID: Nummer (1–4094), die ein logisches Segment identifiziert.

- Inter-VLAN-Routing: Routing zwischen VLANs, oft auf Aggregation- oder Router-Ebene.

Vom Access- zum Core-Switch: Wie VLAN-Tagging die Architektur Ihrer Netze beeinflusst

Netzwerke gliedern sich klassisch in Access (Edge), Distribution/Aggregation und Core. VLAN-Tagging beeinflusst auf jeder Ebene, wie Traffic behandelt wird. An den Access-Ports sind einfache Regeln oft ausreichend: Port einem VLAN zuweisen, Port-Security aktivieren, 802.1X optional. Sobald jedoch mehrere Access-Switches verbunden und aggregiert werden, werden Trunks unvermeidbar — und damit die Frage, wie Sie VLANs über das gesamte Netz hinweg konsistent halten.

Access Layer: Nähe zum Nutzer

Am Access-Layer stehen Anwendergeräte, Telefone und IoT-Sensoren. Hier gilt es, möglichst wenig Angriffsfläche zu lassen: Access-Ports als statische Access-Ports konfigurieren, VLAN klar zuordnen, Port-Security nutzen und wenn möglich 802.1X integrieren. VLAN-Tagging tritt erst dann auf, wenn der Access-Switch seine Uplinks zu Aggregations- oder Core-Switches bildet.

Distribution/Aggregation: Intelligenz und Kontrolle

Die Distribution layer aggregiert Access-Switches. Hier wird entschieden, welches VLAN wo geroutet wird, welche ACLs greifen und welche QoS-Policies Präferenz bekommen. Inter-VLAN-Routing findet meistens in dieser Schicht statt. Deshalb sollten Distribution-Switches leistungsfähig genug sein, um Routing, Firewalling und QoS auf hohem Niveau zu leisten.

Core: Das Rückgrat

Der Core-Switch transportiert Traffic mit höchster Priorität — schnell, redundant, möglichst ohne komplexe Policies. Keep the core simple: Je weniger stateful Inspektionen oder ACLs hier liegen, desto geringer die Latenz und desto einfacher das Troubleshooting. VLAN-Tagging bleibt auf dem Core relevant, aber die Policy-Last sollte vor dem Core liegen.

Trunking, VLAN-IDs und Security: Praktische Schritte für eine sichere Segmentierung

Segmentierung ist nicht gleich Security. Die Trennung per VLAN reduziert eine Angriffsfläche, ersetzt aber keine Firewalls, IDS oder Access-Control-Mechanismen. Gleichzeitig ist unsauber konfiguriertes Trunking ein häufiger Einfallspunkt für Angreifer (z. B. VLAN-Hopping). Deshalb sind klare Regeln essentiell.

Praktische Empfehlungen

- Erlauben Sie auf Trunks nur die VLANs, die tatsächlich benötigt werden (VLAN pruning). So reduzieren Sie unnötigen Exposure.

- Setzen Sie das Native VLAN auf ein nicht genutztes VLAN oder deaktivieren Sie Native-Tagging, um ungetaggte Frames zu vermeiden.

- Management-Netze strikt trennen. Management-Ports sollten statisch auf Access-Ports liegen, mit dediziertem Management-VLAN.

- Nutzen Sie Port-Security: Beschränken Sie MAC-Adressen pro Port, binden Sie bekannte MACs an Ports und definieren Sie Schutz-Aktionen (Shutdown, Restrict).

- Implementieren Sie 802.1X, um Geräte vor Port-Zugriff zu authentifizieren — ideal in Mittleren und großen Unternehmen.

- Erwägen Sie Private VLANs (PVLAN) für geteilte Umgebungen, z. B. bei Gäste-WLAN oder Mehrmandanten-Szenarien.

- Setzen Sie ACLs an Aggregationspunkten, um lateral-movement einzuschränken und Inter-VLAN-Traffic zu kontrollieren.

Häufige Fehler vermeiden

Ein häufiger Fehler ist das Vertrauen auf Default-Konfigurationen. Native VLANs, nicht eingeschränkte Trunks und fehlende Port-Security öffnen Türen. Ein weiterer Klassiker: Das Management-Interface bleibt auf VLAN 1 oder einem Standard-VLAN — das ist eine Einladung für Angreifer. Richten Sie transparente Prozesse ein: Dokumentation, regelmäßige Konfigurationsprüfungen und Change-Management sind Pflicht.

| VLAN-Bereich | Verwendung / Hinweis |

|---|---|

| 1–1005 | Standard VLANs, oft für interne Aufteilung; VLAN 1 vermeiden für Management. |

| 1006–4094 | Extended VLANs, abhängig vom Hersteller; Vorsicht bei Migrationen. |

Netzwerk-Performance optimieren: QoS, Traffic-Management und VLAN-Tagging

VLAN-Tagging hilft nicht nur bei der Isolation, sondern auch beim Klassifizieren von Traffic. In Kombination mit QoS-Mechanismen können Sie so beispielsweise VoIP oder Video bevorzugen, während Background-Transfers niedriger priorisiert werden. Richtig konfiguriert führt das zu besserer User-Experience — falsch konfiguriert führt es zu knappen Bandbreiten und Support-Tickets.

Grundlegende QoS-Strategien

- Markierung: DSCP oder CoS-Werte setzen, idealerweise schon am Access-Port abhängig vom VLAN/Applikation.

- Queueing: An Aggregations- und Edge-Devices Priorities korrekt konfigurieren (z. B. LLQ oder PQ für Voice).

- Policing/Rate-Limiting: Unkontrollierten Traffic von IoT-Geräten oder Gäste-VLANs drosseln.

- End-to-End-Konsistenz: QoS-Mapping (DSCP zu CoS) entlang des Pfads vereinheitlichen, damit Prioritäten erhalten bleiben.

Multicast, Jumbo-Frames und MTU

Beim Einsatz von VLAN-Tagging erhöht sich die benötigte MTU minimal, weil Tags zusätzlichen Header-Platz beanspruchen. Planen Sie daher MTU-Konsistenz ein, insbesondere wenn Sie Jumbo-Frames, VXLAN oder andere Overlay-Technologien nutzen. Aktivieren Sie IGMP Snooping, um Multicast nur dorthin zu leiten, wo es tatsächlich gebraucht wird — das reduziert unnötigen Traffic auf VLANs.

Monitoring und Troubleshooting

Ohne Sichtbarkeit sind alle Optimierungsversuche geraten. Setzen Sie sFlow/NetFlow oder ähnliche Telemetrie ein, um Traffic-Muster zu verstehen. Port-Mirroring (SPAN) hilft bei tiefergehender Analyse; Loss- und Latency-Messungen identifizieren Engpässe. Ein Tipp: Beginnen Sie mit Baselines — wissen Sie, wie Ihr „normales“ Netzwerk aussieht, bevor Sie Änderungen wagen.

Kern- und Verteilerschichten verstehen: Eine klare Sicht auf Switch-Architektur im IT-Blog von esonic.net

Die Trennung in Kern- (Core) und Verteilerschichten (Distribution/Aggregation) ist mehr als ein theoretisches Modell. Sie beeinflusst operativen Aufwand, Fehlersuche und Skalierbarkeit. Wer seine Rollen klar definiert, spart Zeit und reduziert Ausfallrisiken.

Verantwortlichkeiten pro Schicht

- Access: Benutzernahe Sicherheit, VLAN-Zuordnung, PoE-Management und physische Port-Kontrolle.

- Distribution: Policy-Enforcement (ACLs, QoS), Inter-VLAN-Routing, Redundanz (HSRP/VRRP) und Aggregation.

- Core: High-Speed-Transport, minimale Policies, Backbone-Redundanz und Verfügbarkeit.

Redundanz und Ausfallsicherheit

Planen Sie Redundanz nicht als Nachgedanken. Technologien wie LACP (Port-Channels), MLAG und redundante Uplinks sind Standard in produktiven Umgebungen. Für Gateway-Redundanz kommen Protokolle wie HSRP, VRRP oder GLBP zum Einsatz. Dokumentieren Sie Fallback-Pfade und führen Sie regelmäßig Failover-Tests durch — so bleiben Sie vorbereitet, wenn es ernst wird.

Design-Prinzipien kurz

- Keep the core simple — Policies vor dem Core durchführen.

- Segmentieren Sie nach Funktion und Trust-Level, nicht nach Raum oder Kabelkanal.

- Dokumentation ist nicht optional — Nummernplan, VLAN-Mapping und Uplink-Topologie müssen aktuell sein.

Zukunftsperspektiven: VXLAN, 802.1Q-Tunneling und die Entwicklung der Switch-Architektur

Die klassischen VLAN-Grenzen stoßen in virtualisierten und cloudbasierten Umgebungen an Grenzen. Hier kommen Overlay-Technologien wie VXLAN ins Spiel. Diese erlauben Millionen logischer Segmente und decouplen Layer-2-Domänen vom physischen Netzwerk. BGP EVPN wiederum bringt ein skalierbares Control-Plane-Modell ins Spiel und vereinfacht MAC-Adress-Verteilung über große Topologien.

Was VXLAN bringt

VXLAN kapselt Layer-2-Frames in UDP ein und versieht sie mit einer 24-bit VNI (Virtual Network Identifier). Das erlaubt deutlich mehr Segmente als 802.1Q und ist ideal für Data-Center-Spine-Leaf-Designs. Allerdings: Overlays bringen neue Operational-Ansprüche, etwa in Bezug auf Debugging und Visibility.

Q-in-Q und Service-Provider-Szenarien

802.1Q-Tunneling (Q-in-Q) erlaubt es Service-Providern, Kunden-VLANs unverändert durch ihr Netz zu transportieren. Das ist praktisch, bedeutet aber auch: Sie transportieren externe VLAN-Strukturen — und damit potenziell unsichere oder inkonsistente Konfigurationen. Strenge Edge-Filter und klare SLA-Verträge sind hier Pflicht.

Sichtbarkeit und Sicherheit in Overlay-Welten

Overlay-Technologien verschieben Komplexität vom physischen Layer in die Steuerungsebene. Tools für Telemetrie, EVPN-Fehlerdiagnose und End-to-End-Flow-Analyse werden damit essenziell. Achten Sie auch auf Security-Aspekte: Mikrosegmentierung, Zero Trust und verteilte Firewalls sind sinnvolle Ergänzungen zu klassischen VLAN-Strategien.

Praxis-Checkliste: Umsetzung in Ihrer Umgebung

- Dokumentieren Sie ein klares VLAN-Namensschema und Nummernplan (z. B. 10=Mitarbeiter, 20=Gäste, 30=IoT).

- Beschränken Sie Trunk-VLANs auf das Notwendige; setzen Sie Native VLANs bewusst und sicher.

- Führen Sie 802.1X und Port-Security ein, wo sinnvoll.

- Konzentrieren Sie Inter-VLAN-Routing an definierten Aggregationspunkten.

- Definieren Sie QoS-Profile und pflegen Sie Konsistenz beim DSCP- und CoS-Mapping.

- Installieren Sie Telemetrie (sFlow/NetFlow) und führen Sie regelmäßige Audits durch.

- Planen Sie eine Roadmap zu Overlay-Technologien, wenn Skalierung oder Multi-Tenancy erwartet wird.

FAQ – Häufige Fragen zu VLAN-Tagging und Switch-Architektur

Was ist VLAN-Tagging und warum sollten Sie es einsetzen?

VLAN-Tagging ist das Verfahren, Ethernet-Frames mit einem 802.1Q-Tag zu versehen, das die VLAN-ID überträgt. Sie sollten VLAN-Tagging einsetzen, um logische Netzsegmente auf derselben physischen Infrastruktur zu betreiben, Broadcast-Domänen zu begrenzen und Zugriffsrechte sauber zu trennen. Es reduziert Komplexität bei Verkabelung und ermöglicht flexibles Netzwerkdesign, sofern Sie Tagging und Trunking konsistent und sicher konfigurieren.

Worin liegt der Unterschied zwischen einem Access-Port und einem Trunk-Port?

Ein Access-Port ist für Endgeräte gedacht und gehört in der Regel genau einem VLAN; Frames werden ungetaggt gesendet. Ein Trunk-Port hingegen transportiert mehrere VLANs und fügt an Frames ein 802.1Q-Tag an, damit Empfänger wissen, zu welchem VLAN ein Frame gehört. Trunks werden zwischen Switches oder zu Routern verwendet, Access-Ports an Endgeräte wie PCs oder Drucker.

Was ist das Native VLAN und welche Risiken gibt es?

Das Native VLAN ist das VLAN, dessen Verkehr auf Trunk-Ports ungetaggt bleibt. Standardmäßig ist es oft VLAN 1. Das Risiko besteht darin, dass ungetaggte Frames leichter zu VLAN-Hopping oder Misskonfigurationen führen können. Best Practice: Setzen Sie das Native VLAN auf ein unbenutztes VLAN oder deaktivieren Sie die Native-Tag-Ausnahme, soweit Ihr Equipment dies unterstützt.

Wie verhindern Sie VLAN-Hopping und andere VLAN-basierte Angriffe?

Vermeiden Sie VLAN-Hopping durch mehrere Maßnahmen: Beschränken Sie die erlaubten VLANs auf Trunk-Ports, nutzen Sie Port-Security und 802.1X, deaktivieren oder ändern Sie das Native VLAN, setzen Sie ACLs an Aggregationspunkten und prüfen Sie regelmäßig Konfigurationen. Diese Kombination reduziert die Angriffsfläche deutlich.

Wie wählen Sie die richtige Stelle für Inter-VLAN-Routing?

Inter-VLAN-Routing sollte dort stattfinden, wo Sie zentral Policies, ACLs und QoS einführen können — typischerweise in der Distribution/Aggregation-Schicht. Kleinere Netzwerke nutzen oft einen Router-on-a-Stick, größere Umgebungen setzen Layer-3-Switches auf Aggregations-Ebene ein. Ziel ist es, Routing-Entscheidungen an einem überschaubaren Ort zu bündeln, um Management und Security zu vereinfachen.

Welche VLAN-ID-Bereiche gibt es und was ist zu beachten?

VLAN-IDs reichen von 1 bis 4094. Die Bereiche 1–1005 werden häufig als „Standard VLANs“ betrachtet, VLAN 1 hat besondere Bedeutung auf vielen Geräten und sollte für Management vermieden werden. IDs ab 1006 sind meist Extended VLANs, die von Herstellerplattformen abhängen. Legen Sie einen klaren Nummernplan fest und dokumentieren Sie Ausnahmen, damit Migrationen und Troubleshooting unproblematisch bleiben.

Wann ist VXLAN die bessere Wahl gegenüber klassischem VLAN-Tagging?

VXLAN eignet sich, wenn Sie viele isolierte Tenants benötigen, Layer-2-Domänen über ein IP-Backbone ausdehnen möchten oder eine Spine-Leaf-Architektur in Rechenzentren betreiben. VXLAN skaliert deutlich besser als 802.1Q, erfordert jedoch ein Overlay-Konzept, entsprechende MTU-Planung und Tools für Visibility. Für kleine bis mittlere Netzwerke ist klassisches VLAN-Tagging oft ausreichend und einfacher zu betreiben.

Wie beeinflusst VLAN-Tagging QoS und Traffic-Management?

VLAN-Tagging ermöglicht es, Traffic-Klassen logisch zu separieren, sodass QoS-Mechanismen gezielter angewendet werden können. Kombiniert mit DSCP- oder CoS-Markierung können Sie Sprach- oder Videostreams priorisieren, Queueing-Strategien an Switches implementieren und Rate-Limiting für weniger kritische VLANs einführen. Entscheidend ist die End-to-End-Konsistenz der QoS-Mappings.

Welche Rolle spielt 802.1X in VLAN-Umgebungen?

802.1X bietet Port-basierte Zugriffskontrolle und kann VLAN-Zuordnung dynamisch anhand von Benutzer- oder Geräterollen vornehmen. Das erhöht Sicherheit, weil nur authentifizierte Geräte ein VLAN zugewiesen bekommen. In Unternehmensumgebungen ist 802.1X eine starke Maßnahme zur Verhinderung von unerlaubtem Zugriff und zur Durchsetzung von Netzwerk-Richtlinien.

Wie wichtig ist Monitoring und welches Tooling empfehlen Sie?

Monitoring ist unverzichtbar. Technologien wie sFlow, NetFlow, Port-Mirroring und moderne Telemetrie (z. B. gNMI, streaming telemetry) liefern die notwendige Sichtbarkeit. Kombinieren Sie diese Daten mit einem zentralen Log- und Analyse-Tool, um Baselines, Anomalien und Kapazitätsengpässe zu erkennen. Ohne Monitoring arbeiten Sie blind und reagieren stets verzögert.

Was sind typische Fehler bei VLAN-Migrationen und wie vermeiden Sie sie?

Typische Fehler sind fehlende Dokumentation, inkonsistente VLAN-Nummerierungen, nicht abgestimmte MTU-Einstellungen und vernachlässigte Trunk-Filters. Vermeiden Sie diese Probleme durch ein detailliertes Migrationsplan, Testumgebungen, Schritt-für-Schritt-Checks und Rollback-Szenarien. Dokumentation und ein klares Change-Management sind hierbei entscheidend.

Wie plane ich eine skalierbare Switch-Architektur für die Zukunft?

Planen Sie Modularität und Trennung von Verantwortlichkeiten (Access, Distribution, Core). Berücksichtigen Sie Redundanz (LACP, MLAG, VRRP/HSRP), QoS-Strategien und Monitoring von Anfang an. Prüfen Sie, ob Overlay-Technologien wie VXLAN erforderlich sind, und erstellen Sie eine Roadmap für deren Einführung. Regelmäßige Reviews und Capacity-Planung halten die Architektur langfristig stabil.

Fazit

VLAN-Tagging und Switch-Architektur sind mehr als Technik-Jargon — sie sind das Fundament, auf dem sichere, skalierbare und performante Netzwerke stehen. Durchdachtes Tagging, konsequente Segmentierung, geeignete QoS-Strategien und eine klare Trennung der Schichten (Access, Distribution, Core) minimieren Risiko und Aufwand. Und da die IT-Landschaft sich weiterentwickelt, sollten Sie Overlay-Technologien wie VXLAN oder BGP-EVPN als Ergänzung, nicht als Ersatz betrachten. Planen Sie mit Weitblick, dokumentieren Sie Ihre Entscheidungen und überprüfen Sie regelmäßig Ihre Policies. Dann bleibt Ihr Netzwerk robust, sicher und bereit für die Herausforderungen von morgen.

Wenn Sie Unterstützung bei einem VLAN-Design, einer Migration zu VXLAN oder einer Sicherheitsüberprüfung Ihrer Switch-Architektur benötigen, stehen wir bei esonic.net Ihnen gern zur Seite — praxisnah, lösungsorientiert und ohne Fachchinesisch, das nur fürs Protokoll gut ist.